2025

- Novinky z oblasti regulace kybernetické bezpečnosti

- Nový zákon o kybernetické bezpečnosti

- Nová Národní strategie kybernetické bezpečnosti

- PANEL: Kybernetická bezpečnost jako strategická priorita státu

- Jednotný operační obrazo kyberprostoru: nezbytnost úspěšné obrany ČR?

- Bezpečný přístup k profesorům a mágům Neviditelné univerzity

- Služby.digital - proč se digitalizace veřejné správy v Česku (ne)daří

- Post-kvantová migrace, víte jak?

- Kybernetická (ne)bezpečnost na kolech

- Gamifikace v oblasti kybernetické bezpečnosti

- Ocenění studentů

- Národní koordinační centrum v oblasti kybernetické bezpečnosti

- PANEL: Zajišťování kybernetické bezpečnosti pohledem bezpečnostních ředitelů

- Bezpečný DNS v praxi: Jak chránit síť před moderními hrozbami

- Zohlednění požadavků kybernetické bezpečnosti ve veřejných zakázkách a jak na to?

- Mezinárodní spolupráce při řešení přeshraničních incidentů

- Mezinárodní reakce Česka na kybernetické útoky

- Technologická suverenita a autonomie: právní nástroje v měnícím se světě

- Soutěžení o pozornost: O kryptografických soutěžích, jejich procesech a vlivu

- Milníky druhé světové války z pohledu bezpečnosti informací

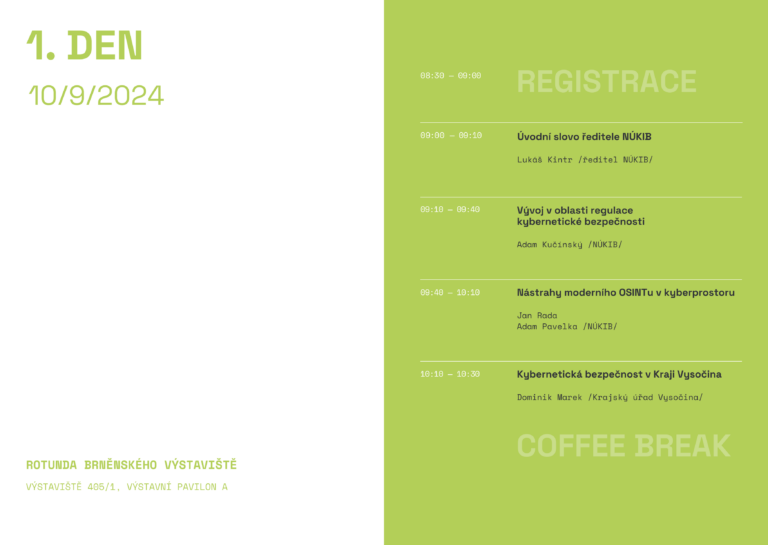

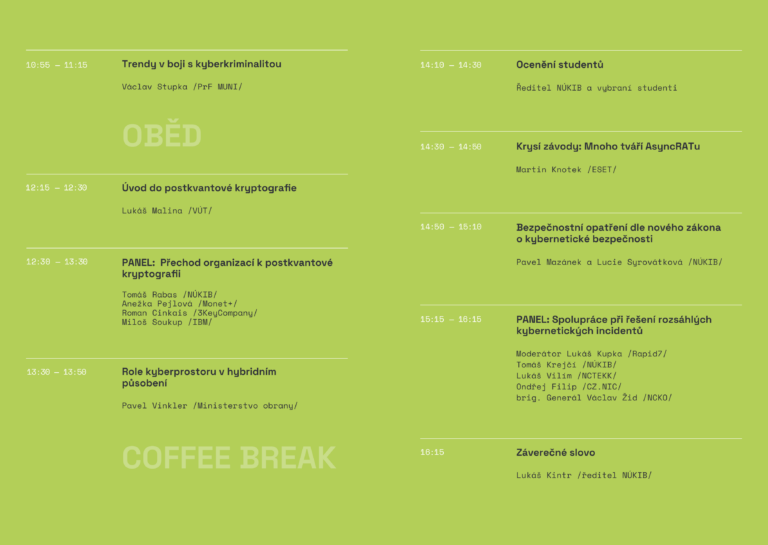

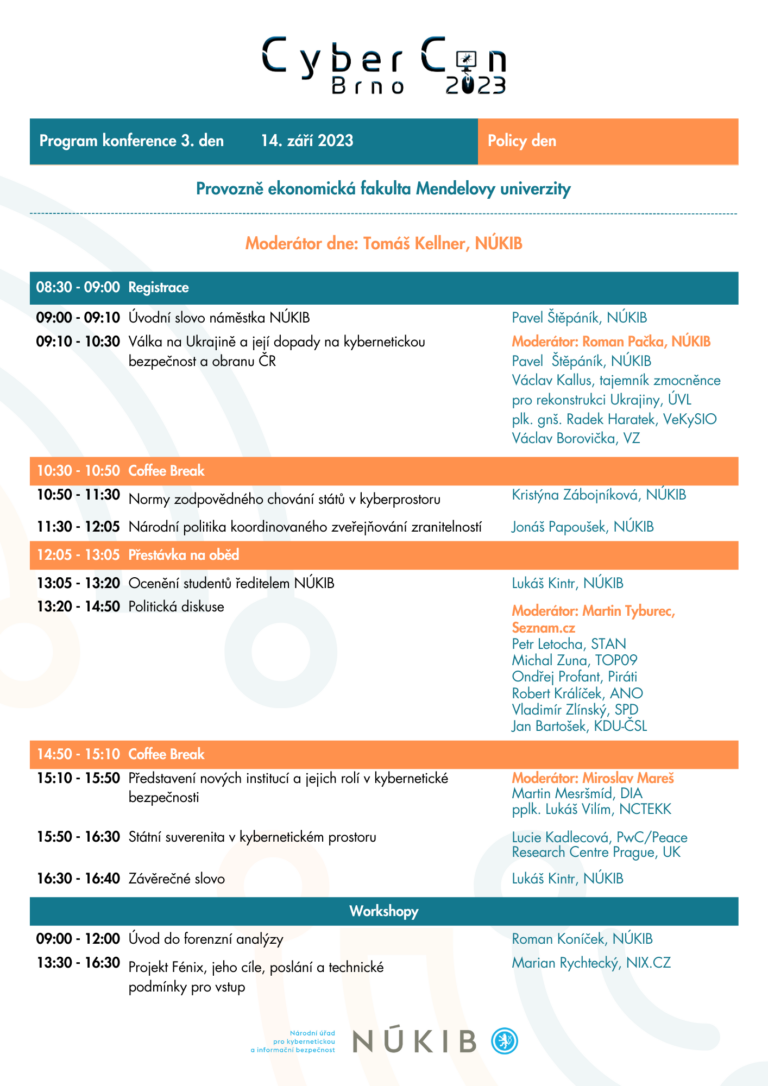

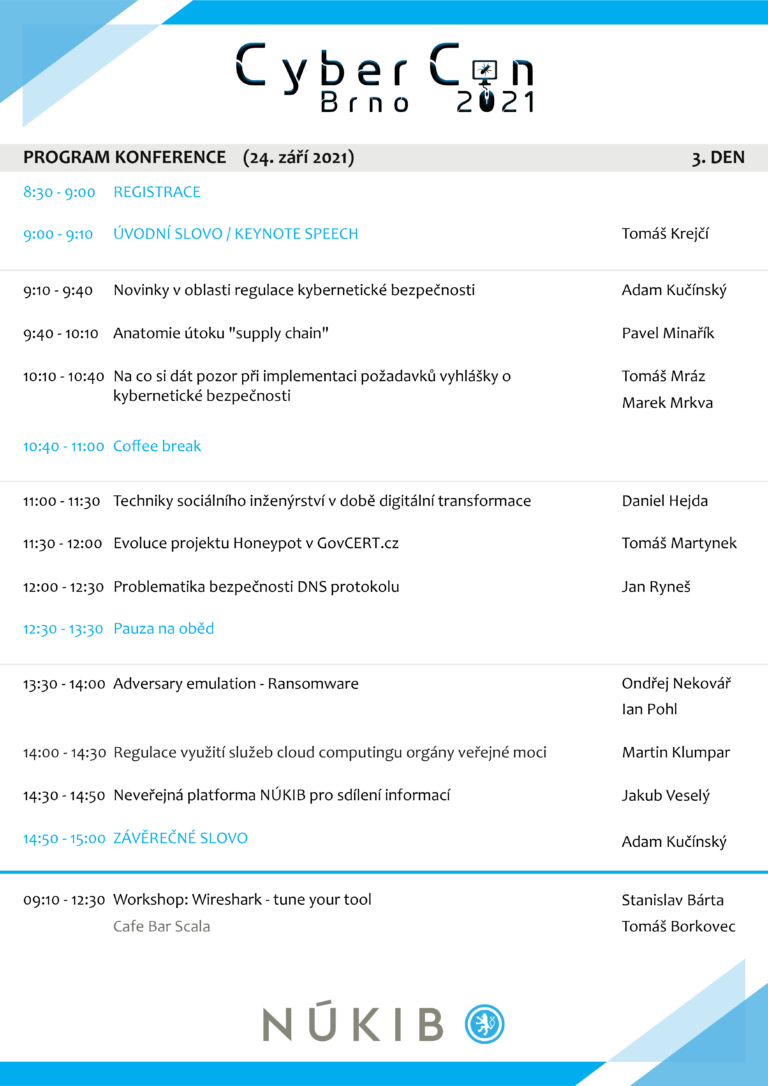

Podrobný program: